1*. Обязательная лабораторная работа: Динамический NAT на iptables

Виртуальные машины скачать - http://kfti.knc.ru/edu/:

- образ Fedora login - root, password - 123456

- образ Ubuntu login - student, password - 123456

VirtualBox (Oracle) (https://www.virtualbox.org/)

Задание:

Задания выполняются в GNS3, хосты на виртуальных Linux.

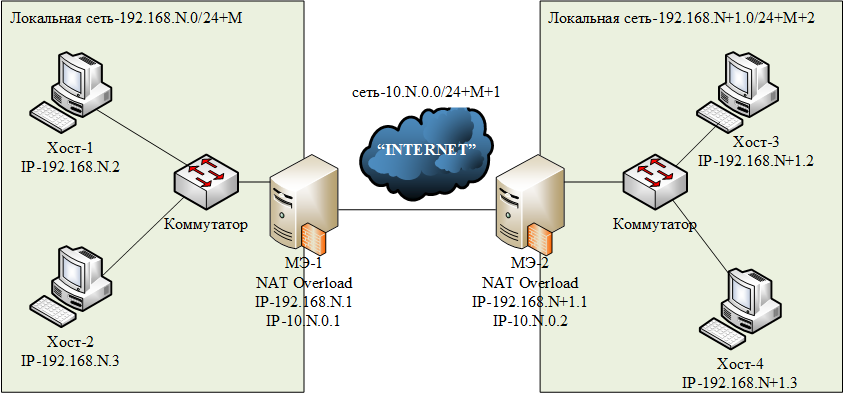

- построить сеть по схеме (скриншот сети)

вместо сети класса "С", настроить сеть на конкретное количество хостов, значащих бит /24+M

M - последняя цифра в зачетке деленная на 2, и округленная до целого в меньшую сторону.

вторая сеть /24+M+1 значащих бит

третья сеть /24+M+2 значащих бит

N - последние две цифры из номера зачетки

- на маршрутизаторах настроить динамический NAT-Overload используя iptables (скриншоты настроек NAT, текущей таблицы NAT, таблиц маршрутизации)

- создать запускаемый файл, в нем 2 строки

1) очистка правил iptables

2) правило для NAT - на хостах поднять httpd или ssh для диагностики (скриншоты)

4.1. Необходимо проверить подключение из одной локальной сети в другую(скриншоты, log файл/tcpdump) - Показать трассировки маршрутов:

от Хост-1 до Хост-3 и Хост-4 (скриншот)

от Хост-2 до Хост-3 и Хост-4 (скриншот)

от Хост-3 до Хост-1 и Хост-2 (скриншот)

от Хост-4 до Хост-1 и Хост-2 (скриншот)

от Хост-1 до МЭ-2 (скриншот)

от Хост-2 до МЭ-2 (скриншот)

от Хост-3 до МЭ-1 (скриншот)

от Хост-4 до МЭ-1 (скриншот)

от МЭ-2 до Хост-1 (скриншот)

от МЭ-2 до Хост-2 (скриншот)

от МЭ-1 до Хост-3 (скриншот)

от МЭ-1 до Хост-4 (скриншот) - Добавьте в сеть "злоумышленника" между маршрутизаторами (в настройках сети включить "Неразборчивый режим" (Promiscuous Mode)), посмотрите с помощью tcpdump передаваемый трафик (показать содержимое пакетов). (скриншоты)

- Разобрать теорию: NAT. NAT Overload. NAPT, PAT, masquerading (для чего и принцип работы).

Отчет загрузить в формате PDF.

При сдаче:

- показать настройки сети

- продемонстрировать работу NAT

- показать текущую таблицу NAT

- С помощью ping, traceroute и tcpdump показать преобразование адресов..

- Рассказать: NAT. NAT Overload. NAPT, PAT, masquerading (для чего и принцип работы).

Условия для выполнения:

- Получить оценку